Les wordlists sont une partie importante de la sécurité offensive. Posséder une bonne wordlist, adaptée à votre cible, vous permet de gagner énormément de temps, pour cracker les mots de passe les plus courants. Mais avant de les présenter, revenons aux fondamentaux.

Qu’est ce qu’une attaque par brute force ?

L’objectif d’une attaque par brute force est de tester toutes les combinaisons afin de trouver le bon mot de passe, d’où le terme brute force, puisque la méthode consiste à forcer la clé et non la découvrir via une faille ou autre.

Il existe deux méthodes pour effectuer un brute force. Il est possible de réaliser une attaque par dictionnaire, ou par incrémentation.

Brute force par incrémentation

Le brute force par incrémentation consiste à essayer chaque combinaison de manière incrémentée. On va commencer par a, b, c, … puis aa, ab, ac … puis aaa, aab….

Cette attaque peut s’avérer extrêmement longue, sauf si le mot de passe est très court. Avec suffisamment de puissance de calcul et de temps, la clé sera trouvée à coup sur, mais il est possible que ce soit dans des millions d’années…

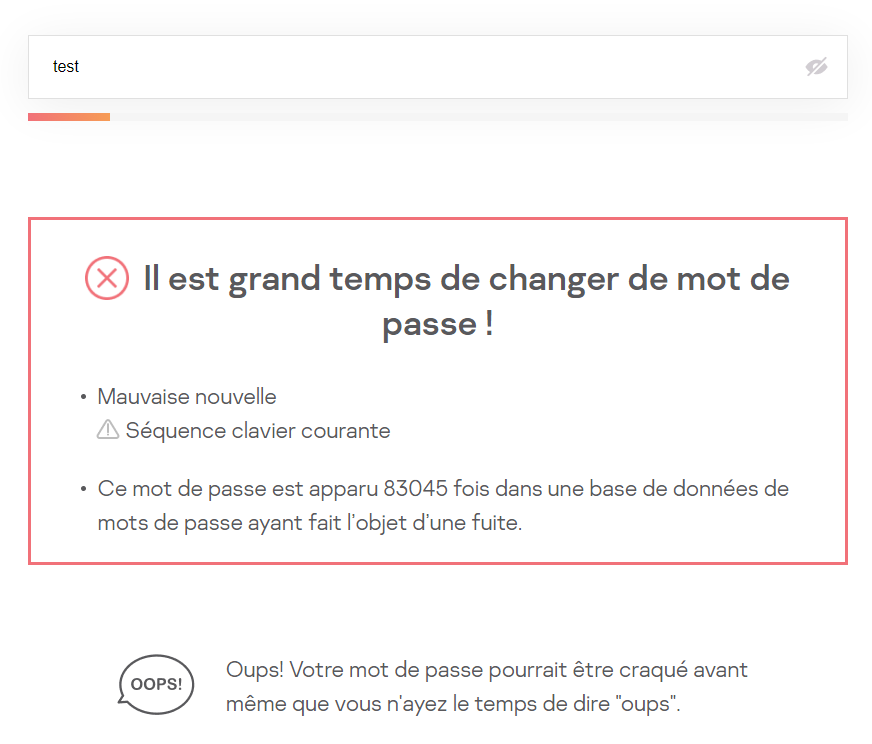

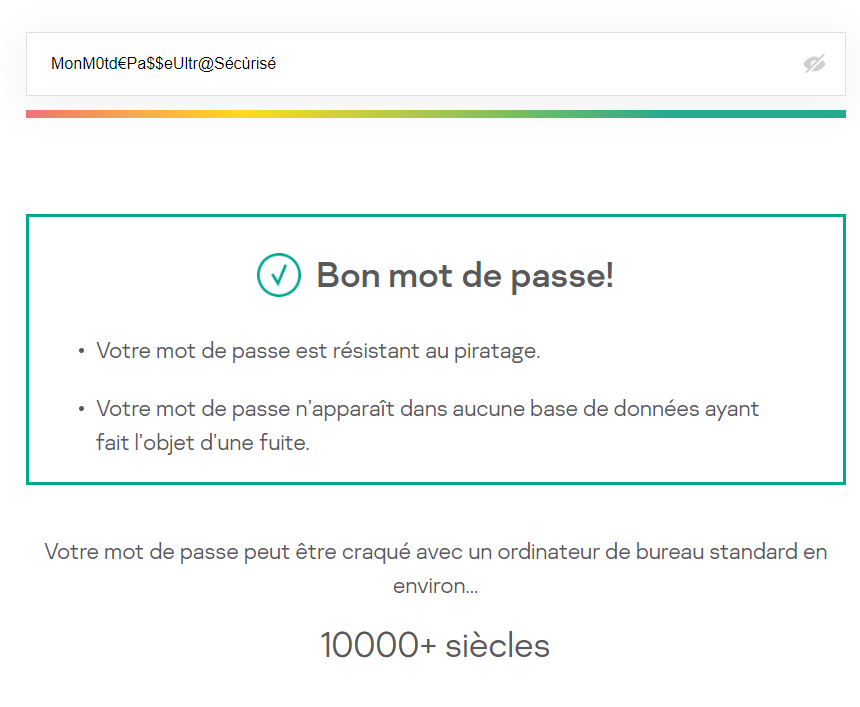

Voici un petit outil pour vérifier un mot de passe, cela peut vous donner une idée du temps nécessaire pour le bruteforcer.

https://password.kaspersky.com/fr/

On voit qu’avec un mot de passe faible, le brute force prend un instant

Mais avec un mot de passe très complexe, on est tranquille pour des millions d’années

Si vous avez autre chose de prévu à faire durant les prochains millions d’années à venir, il va falloir changer de méthode pour cracker le mot de passe.

Prenons le problème d’une autre manière. La plupart des mots de passe sont créés par des humains. Or, quand on créé un mot de passe, il faut s’en souvenir. On utilise donc parfois, voire souvent, des mots qui existent déjà, notre date de naissance ou les deux combinés … À partir de là, on peut réduire drastiquement notre recherche.

Brute force par dictionnaire

L’attaque par dictionnaire quant à elle, consiste à tester une liste de mots de passe probables, contenus dans un fichier texte, appelé wordlist. Cette méthode est très pratique, car elle permet de tester les mots de passe les plus utilisés extrêmement rapidement.

Ainsi, plus notre wordlist est complète, plus nous avons de chance de découvrir la clé (le mot de passe). Cependant, si la clé ne figure pas dans votre worslist, nous ne trouverons pas le mot de passe.

Il est donc capital que la wordlist soit la plus complète possible, pour maximiser nos chances.

Les Wordlists

Il existe différents types de wordlist, spécialisées chacune dans leurs domaines. Il existe par exemple des wordlists de nom, d’utilisateurs, de chemins sur un serveur web, mais surtout ce qui nous intéresse : des wordlists de mots de passe.

Rockyou.txt – 14 millions | 139Mo

Rockyou est surement la wordlist la plus populaire du monde du hacking. En 2009, l’entreprise rockyou, qui développe des extensions pour MySpace notamment, est hackée. Les hackeurs ont pu récupérer les mots de passe de dizaines de millions d’utilisateurs, car ces derniers étaient stockés en clair dans la base de données, et non chiffrés. Une mine d’or pour les hackeurs et pour les experts en sécurités, qui se sont empressés de faire de ses données une compilation des mots de passe les plus utilisés : rockyou.txt. Elle contient un peu plus de 14 millions de mots de passe.

https://github.com/praetorian-inc/Hob0Rules/blob/master/wordlists/rockyou.txt.gz

Crack station – 1,4 milliards | 15Go

Une des wordlist les plus complètes. Elle contient 1,4 millards de mots de passe, pour une taille de 15Go. C’est une compilation de toutes les wordlists, tous les dictionnaires, de tous les mots contenus dans les pages wikipédia…

https://crackstation.net/crackstation-wordlist-password-cracking-dictionary.htm

Probable Wordlists – 2 millards | 27Go

Ce projet Github contient une compilation des mots de passe les plus utilisés dans des centaines de wordlists. La liste brute, Real-Password, contient 27Go de mots de passe de toute sorte. Cette liste existe dans sa version WPA, Real WPA passwords, qui contient la même liste filtrée pour correspondre à la longueur d’un mot de passe WPA (de 8 à 53 caractères). Elle fait, quant à elle, 25Go. Toutes ces wordlists sont téléchargeable sur le github :

https://github.com/berzerk0/Probable-Wordlists/blob/master/Downloads.md

Richelieu – 20K | 150 Ko

Une toute petite liste par rapport aux mastodontes cités précédemment, mais qui peut s’avérer utile, car elle cible les mots de passe français. Il s’agit d’une compilation des 20 mille mots de passe les plus utilisés par des Français.